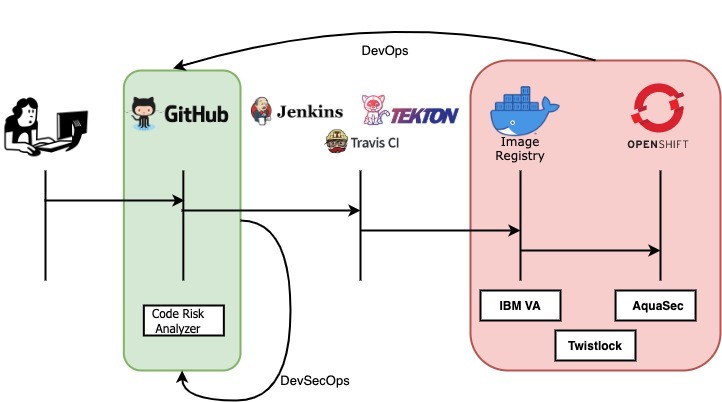

IBM đã công bố Trình phân tích rủi ro code(Code Risk Analyzer), một nỗ lực tập trung nhằm mang lại phân tích bảo mật và tuân thủ cho DevSecOps.

Trình phân tích rủi ro code(Code Risk Analyzer) có thể được cấu hình để chạy ở lúc bắt đầu của nơi chứa code của developer và nó xem xét và phân tích kho lưu trữ Git về các vấn đề đã biết với bất kỳ code nguồn mở nào cần được quản lý. Nó giúp cung cấp các chuỗi công cụ, tự động hóa các bản dựng và kiểm tra, đồng thời cho phép người dùng kiểm soát chất lượng bằng phân tích, theo công ty.

“Xu hướng hướng tới các nhóm developer đám mây phi tập trung vào tạo, sửa đổi và triển khai lại công việc của họ hàng ngày, hoặc thường xuyên hơn, đã tạo ra sự chuyển đổi trong các quy trình bảo mật và tuân thủ cho các ứng dụng kinh doanh”, Shripad Nadgowda, kỹ sư phần mềm cao cấp tại IBM, đã viết trong một bài đăng trên blog . “Do đó, việc trang bị cho các developer một bộ công cụ và khả năng với các đám mây mới. Trình phân tích rủi ro mã, có thể dễ dàng nhúng vào quy trình phát triển hiện có. “

Trong khi các giải pháp trước đây tập trung vào việc chạy ở đoạn đầu nơi chứa code của developer, thì các giải pháp của anh ta sẽ được phát hiện là không hiệu quả.

“Trong DevSecOps, điều vô cùng cần thiết là phải thiết kế một giải pháp toàn diện và nhất quán bao gồm đánh giá tính bảo mật và tuân thủ trên tất cả các hiện vật, code này. Kết quả là, chúng ta đã đưa tất cả chúng vào các quy tắc, phạm vi của các giải pháp trong Code Risk Analyzer, ”Nadgowda viết.

Đối với tạo ứng dụng, Code Risk Analyzer nhằm mục đích cung cấp kiểm tra lỗ hổng bảo mật, quản lý giấy phép và CIS trên cấu hình triển khai, tạo Hóa đơn tài liệu và kiểm tra bảo mật. Các tệp Terraform (* .tf) được sử dụng để cung cấp hoặc định cấu hình các dịch vụ đám mây như Cloud Object Store và LogDNA cũng được quét để xác định bất kỳ cấu hình sai bảo mật nào.

Giải pháp cũng cung cấp sự tách biệt các mối quan tâm giữa các developer và các chuyên gia bảo mật thông qua khuôn khổ Tác nhân Chính sách Mở(Open Policy Agent ) (OPA) dựa vào nó để kiểm soát các chính sách. Trình phân tích cũng được nhúng vào quy trình làm việc của developer và bao gồm quy trình yêu cầu thay đổi thông qua pr_workflow cho một PR và phê duyệt yêu cầu thay đổi bởi commit-to-main-branch trong ci_workflow với tích hợp liên tục(CI-CD).

Việc bổ sung Cập nhật thông minh, theo dõi các thay đổi đối với tất cả các phụ thuộc, thư viện của ứng dụng và phân loại các thay đổi đó thông qua thông báo cập nhật tự động.

Chi tiết bổ sung về Trình phân tích rủi ro mã của IBM có sẵn tại đây .

Các nguồn kiến thức từ cafedev:

- Tin tức cho developer mới nhất

- Kinh nghiệm

- Kho tài liệu

- Khoá học, tài liệu tự học MIỄN PHÍ

- Đăng ký nhận ebook IT

Nếu bạn thấy hay và hữu ích, bạn có thể tham gia các kênh sau của cafedev để nhận được nhiều hơn nữa:

Chào thân ái và quyết thắng!

![[Tự học C++] Số dấu phẩy động(float, double,…) trong C++](https://cafedev.vn/wp-content/uploads/2019/12/cafedevn_c_develoment-100x70.jpg)